Cuáles son los principales ataques para comprometer una tarjeta SIM

€ 4.99 · 4.9 (293) · En stock

Explicamos cuáles son los principales métodos para atacar una tarjeta SIM y damos algunos consejos para protegernos.

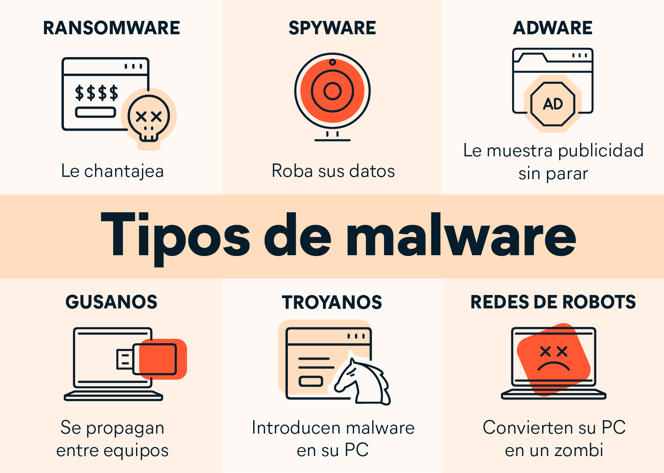

Podemos decir que cualquier dispositivo que utilicemos, cualquier servicio o programa, puede llegar a sufrir algún problema de seguridad en un momento dado. Es por ello que siempre debemos mantener protegidos todos los equipos, contar con actualizaciones y programas que nos ayuden a evitar el malware. Sin embargo los piratas informáticos constantemente buscan la manera de atacar. En este artículo vamos a hablar de qué métodos pueden usar para atacar una tarjeta SIM . Es algo que podría comprometer seriamente nuestra privacidad.

Cuáles son los principales ciberataques a los smartphones? : Applicantes – Información sobre apps y juegos para móviles

:quality(85)/s3.amazonaws.com/arc-wordpress-client-uploads/infobae-wp/wp-content/uploads/2019/09/14084237/SMS-ataque.jpg)

Simjacker: nueva falla de seguridad en smartphones que se aloja en la tarjeta SIM ha afectado a más de 1.000 millones de usuarios - Infobae

Hard2bit

Qué es el malware y cómo funciona?, Definición

Las 5 técnicas más usadas por los ciberdelincuentes para robar los datos de tu tarjeta

Cuando ser atractivo se vuelve arriesgado: ¿Cómo ve su superficie de ataque un atacante? – Blog EHCGroup

Cómo protegerte y de las estafas de duplicación de SIM

Protégete de delitos informáticos usando una Sim Card Encriptada

Symantec avisa de nuevas operaciones de espionaje lanzadas por el grupo APT28 dirigidas contra organizaciones militares y gubernamentales - Seguridad y Vigilancia

Cómo suspender la tarjeta SIM de un móvil robado o perdido

Ataques DDoS: Qué Son, Cómo Identificarlos y Prevenirlos

![]()

Guía definitiva de seguridad para dispositivos móviles

▷🥇Más tarjetas SIM vulnerables al ataque Simjacker que las reveladas anteriormente